May ayında “VMware” mütəxəssisləri “TrueBot” hücumları ilə bağlı aktivliyin artdığını müşahidə ediblər. Məlum olub ki, troyanı idarə edənlər onun çatdırılma üsulunu yenidən dəyişib və indi brauzer vasitəsilə gizli yükləmədən istifadə edərək, onu “Google Chrome” yeniləməsi kimi təqdim edirlər. Mütəxəssislərin fikrincə, “Silence” cinayət qrupu ilə əlaqəli “TrueBot Trojan” yükləyicisi ən azı 2017-ci ildən bəri internetdə aktivdir. Əsasən banklara və digər maliyyə qurumlarına, bəzi hallarda isə təhsil müəssisələrinə edilən hücumlarda istifadə olunur.

Keçən ay təcavüzkarlar, “Google” brauzerinin istifadəçilərinin icra olunmasına icazə verəcəyi ümidi ilə “update.exe” və “chrome.exe” faylları şəklində zərərli proqramlar paylaşdılar. “VMware” bloq yazısında verilən IoC-yə əsasən, bu şəkildə maskalanmış icraedici proqram hələ aşkar edilməyib. Zərərli proqram işə salındıqda ilk növbədə EDR və antivirusların mövcudluğunun əlamətlərini axtarır. Əgər təhlükə yoxdursa, o, C2 serverinə (Rusiya IP-si və əvvəllər TrueBot hücumlarında istifadə edilib) qoşulur və işə salınan ikinci mərhələ zərərli faylı “Windows” əmr sətirinin (CMD) köməyindən istifadə edərək yükləyir.

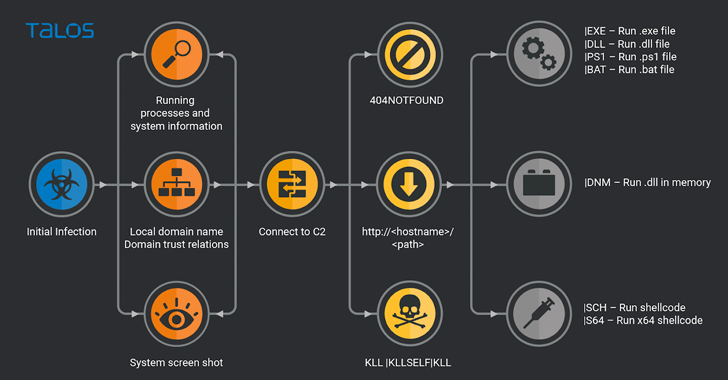

İkinci icra olunan proqram öz C2 ilə əlaqə saxlayır və sistemdə müxtəlif hərəkətləri yerinə yetirir:

- LSASS damplarını əldə etmək;

- İşləyən prosesləri analiz etmək;

- məxfi məlumatları oğurlamaq və s.